网络工程师必知 高危端口大全,从零基础入门到精通

在网络工程领域,理解并管理端口是保障系统安全的关键步骤。端口作为网络通信的入口点,某些端口因其默认服务和潜在漏洞,常被攻击者利用,从而构成高危风险。本文全面梳理了常见高危端口,涵盖基础知识、实际案例及防护建议,帮助网络工程师从入门到精通掌握端口安全管理。

一、高危端口的基本概念

端口是计算机网络中用于区分不同服务或应用程序的逻辑通道,范围从0到65535。高危端口通常指那些默认开放、易受攻击或常用于恶意活动的端口。例如,端口21(FTP)、22(SSH)、23(Telnet)、80(HTTP)、443(HTTPS)等,虽然这些端口在合法服务中广泛使用,但若配置不当,可能成为入侵的突破口。

二、常见高危端口列表及风险分析

以下列出一些典型高危端口,网络工程师应重点关注:

- 端口21(FTP):文件传输协议端口,易遭受暴力破解和数据窃取。

- 端口22(SSH):安全外壳协议端口,若使用弱密码,可能被用于未授权访问。

- 端口23(Telnet):远程登录端口,传输未加密,易被嗅探攻击。

- 端口53(DNS):域名系统端口,可能被用于DNS放大攻击或劫持。

- 端口80和443(HTTP/HTTPS):Web服务端口,常被用于跨站脚本(XSS)或SQL注入攻击。

- 端口135、137-139、445(Windows相关端口):常用于文件共享和远程过程调用,易受勒索软件如WannaCry攻击。

- 端口3389(RDP):远程桌面协议端口,若暴露在外网,易被暴力破解。

- 端口1433(SQL Server):数据库端口,可能被用于数据泄露或注入攻击。

- 端口5900(VNC):虚拟网络计算端口,默认未加密,易被监听。

- 端口23、161(SNMP):简单网络管理协议端口,配置不当可能导致信息泄露。

这些端口的高危性源于其默认开放、弱认证机制或未加密传输。攻击者常通过端口扫描工具(如Nmap)探测这些端口,进而发起攻击。例如,2017年的WannaCry勒索软件就是通过端口445传播的。

三、从零基础到精通的实践指南

对于初学者,建议从端口基础知识学起:理解TCP/UDP协议、端口分类(如知名端口0-1023、注册端口1024-49151、动态端口49152-65535),并使用工具如Wireshark或Nmap进行实操。进阶阶段,应掌握以下技能:

- 端口扫描与监控:定期使用Nmap扫描网络,识别开放端口;部署IDS/IPS系统实时监控异常活动。

- 端口加固策略:关闭不必要的端口,使用防火墙规则限制访问;对于必需端口,启用加密(如SSH替代Telnet)、强密码策略和多因素认证。

- 漏洞管理:关注CVE数据库,及时修补端口相关漏洞;例如,针对端口445,应用微软安全补丁。

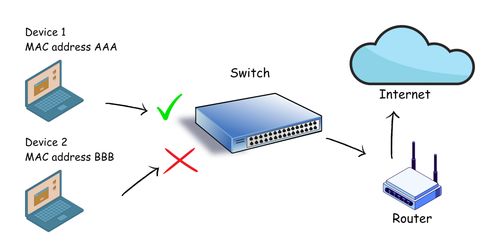

- 零信任架构实施:采用最小权限原则,仅允许授权IP访问关键端口。

四、案例分析与防护建议

实际案例中,许多安全事件源于端口管理疏忽。例如,某企业因开放端口3389未加限制,导致攻击者通过RDP暴力破解入侵内网。防护措施包括:

- 使用VPN替代直接暴露RDP端口。

- 定期审计端口状态,禁用默认端口(如将SSH端口改为非标准端口)。

- 教育员工安全意识,避免在公共网络使用高危服务。

掌握高危端口知识是网络工程师的核心能力。通过系统学习、工具实践和持续监控,可以有效降低网络风险。收藏本文,作为日常参考,助您从入门到精通,构建更安全的网络环境。

如若转载,请注明出处:http://www.yemansaishi.com/product/11.html

更新时间:2026-06-03 01:18:42